- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:33.

- Última modificação 2025-01-23 12:43.

Hackear um endereço do Gmail pode ser útil se você esquecer a senha da sua conta. Essa também é uma boa maneira de testar o nível de segurança da sua conta. Existem várias maneiras de tentar hackear o Gmail. Quase todas as formas exigem que você obtenha a senha de alguém por outros meios. Hackear contas de Gmail de outras pessoas é ilegal.

Etapa

Método 1 de 4: Definindo expectativas

Etapa 1. Compreenda as limitações

O Gmail é, na verdade, um serviço muito seguro. A única maneira de "hackear" a conta de alguém é roubando sua senha. Se o seu destino tiver autenticação de dois fatores, você também precisará do dispositivo móvel. Não há outra maneira de hackear a autenticação de dois fatores.

Etapa 2. Compreenda a legalidade

Acessar a conta de e-mail de outra pessoa sem permissão é ilegal na maioria das áreas. Este artigo é apenas para fins educacionais.

Método 2 de 4: usando o Keylogger

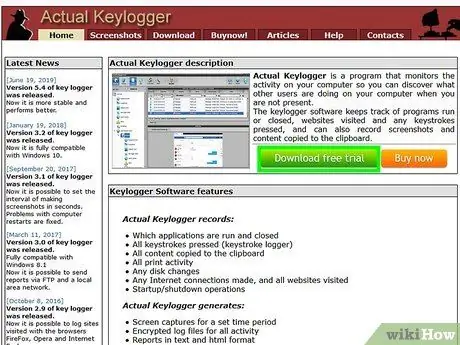

Etapa 1. Encontre um programa de keylogger que atenda às suas necessidades

Keylogger é um programa que registra as teclas digitadas no teclado (teclado) do computador que o instala. Existem muitos programas de keyloggers gratuitos ou pagos na Internet, que possuem vários graus de confidencialidade. Certifique-se de pesquisar todas as opções disponíveis cuidadosamente. Alguns dos programas populares incluem:

- Keylogger real

- Spyrix Free Keylogger

- Black Box Express

- KidLogger

- NetBull

- Lola

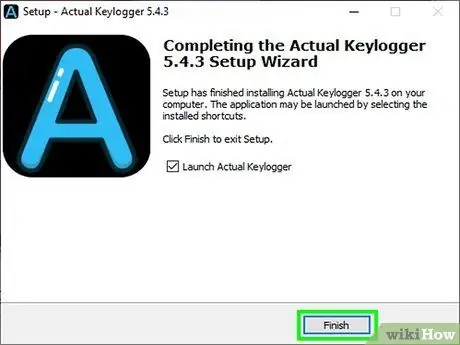

Etapa 2. Instale o keylogger no computador de destino

Você precisa de acesso de administrador para fazer login no computador de destino. Na maioria dos computadores, a senha usual é "admin" ou deixada em branco.

- Dependendo do programa que você usa, o processo de instalação de um keylogger pode variar.

- Instalar um keylogger sem o conhecimento do proprietário é ilegal.

Etapa 3. Inicie o serviço keylogger

Inicie o serviço do programa para iniciar a gravação de pressionamentos de tecla. A forma de fazer isso varia de acordo com o programa que você está usando. Pode ser necessário configurar o programa primeiro para que ele possa registrar os pressionamentos de tecla, se o programa tiver várias funções.

Etapa 4. Deixe o keylogger rodar enquanto o alvo está usando o computador

Muito provavelmente, o keylogger irá capturar muitas informações. Você pode filtrá-lo com base na janela em que o alvo está digitando.

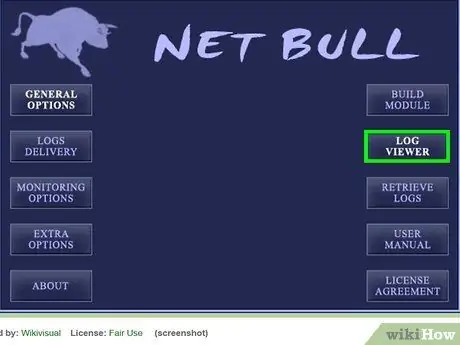

Etapa 5. Visualize os pressionamentos de tecla registrados

Alguns programas de keylogger enviam as gravações para você. Outros programas solicitarão que você exporte as gravações do computador no qual o programa está instalado. Percorra as gravações até encontrar o que você acha que é a senha do Gmail do seu alvo. Talvez você possa filtrá-lo com base na página de login do Gmail usada pelo destino.

Se o keylogger não puder enviar a gravação por e-mail, você precisará acessar o programa no computador em que está instalado para visualizar a gravação

Método 3 de 4: usando um gerenciador de senhas de navegador

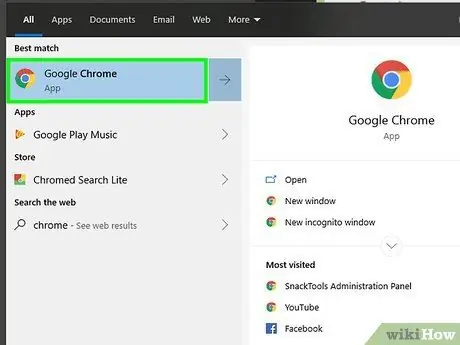

Etapa 1. Abra o navegador da web usado por seu destino no computador

Você deve ser capaz de acessar o computador usado pelo destino. Tente fazer isso enquanto eles estão fora da sala ou se você passar alguns minutos na sala sem mais ninguém.

Abra um link do e-mail ou o menu Ajuda para iniciar o navegador padrão

Etapa 2. Abra o gerenciador de senhas

A forma de abrir o gerenciador de senhas varia de acordo com o navegador que você está usando.

- Internet Explorer - Clique no botão de engrenagem ou no menu Ferramentas e selecione "Opções da Internet". Clique na guia "Conteúdo" e, em seguida, clique no botão "Configurações" na seção Preenchimento Automático. Em seguida, selecione "Gerenciar senhas" na nova janela.

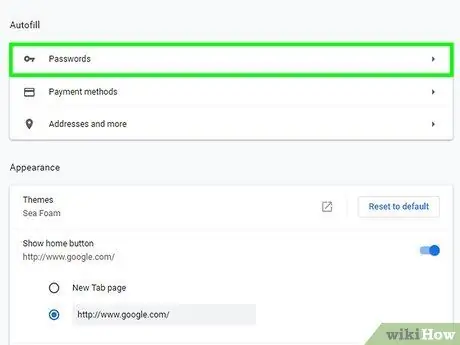

- Chrome - Clique no botão Menu do Chrome (☰) e selecione "Configurações". Clique no link "Mostrar configurações avançadas" e vá até a seção "Senhas e formulários". Clique em "Gerenciar senhas".

- Firefox - Clique no botão Menu do Firefox (☰) e selecione "Opções". Clique na guia "Segurança" e em "Senhas salvas".

- Safari - Clique no menu Safari e selecione "Preferências". Clique na guia "Senhas".

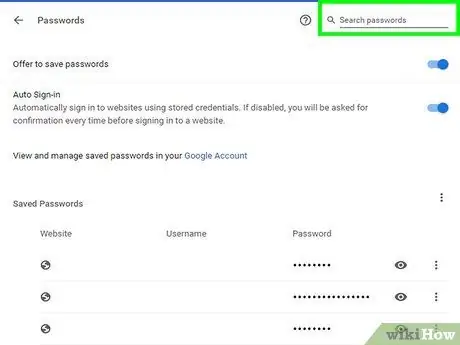

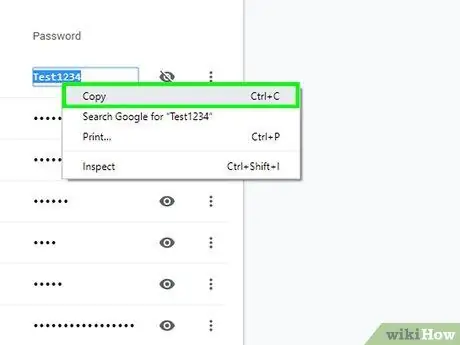

Etapa 3. Encontre a senha usada para a conta do Google de destino

Use a barra de pesquisa no gerenciador de senhas para pesquisar "google". Esta é a maneira mais rápida de restringir a lista de senhas. Procure a entrada "accounts.google.com" para obter o endereço de destino do Gmail.

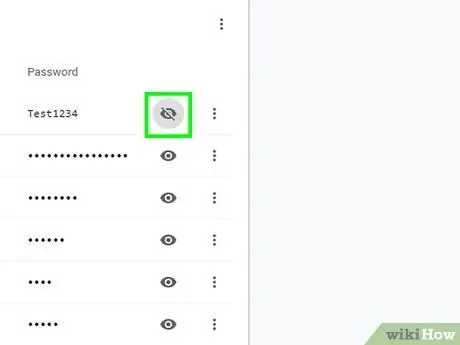

Etapa 4. Mostrar a senha

Selecione a senha e clique no botão "Mostrar" ou "Mostrar senha". Pode ser necessário inserir a senha de administrador do computador que você está hackeando para que a senha seja exibida.

Etapa 5. Anote a senha e feche o gerenciador de senhas

Anote a senha, bem como o endereço do Gmail do destinatário com exatidão. Quando terminar, feche o gerenciador de senhas para se livrar de seus rastros.

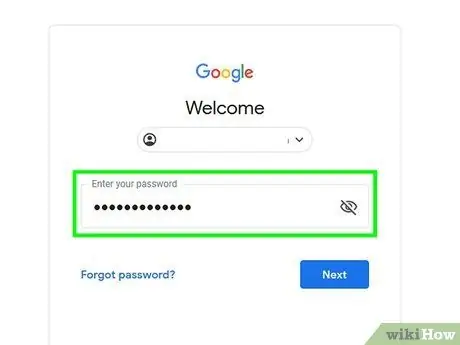

Etapa 6. Tente a senha em outro computador

Se o seu destino não habilitou a autenticação de dois fatores, você deve conseguir acessar a conta dele. Talvez o alvo seja notificado de que outra pessoa está fazendo login em sua conta a partir de um navegador desconhecido.

Quando o destino habilita a autenticação de dois fatores, você deve ter um código enviado ao seu dispositivo móvel. Quando estiver ativado, você não poderá fazer nada

Método 4 de 4: Usando Packet Sniffer

Etapa 1. Compreenda o processo

Quando alguém faz login no Gmail (ou em qualquer serviço de login), um arquivo chamado "cookie" é enviado ao computador dessa pessoa. Esses cookies permitem que esses usuários permaneçam conectados, mesmo que tenham saído do Gmail. Os farejadores de pacotes podem localizar cookies enviados por uma rede sem fio. Se encontrar um cookie do Gmail, você pode abri-lo em seu computador e provavelmente abrirá a caixa de entrada do e-mail de seu destino. Isso pode ser feito quando você está conectado à mesma rede sem fio que seu destino está usando.

- Este método não funcionará se o seu destino estiver com a criptografia habilitada (https://). Isso é habilitado por padrão no Gmail, portanto, sua utilidade é limitada.

- O uso de farejadores de pacotes em redes públicas para interceptar o tráfego de dados é ilegal.

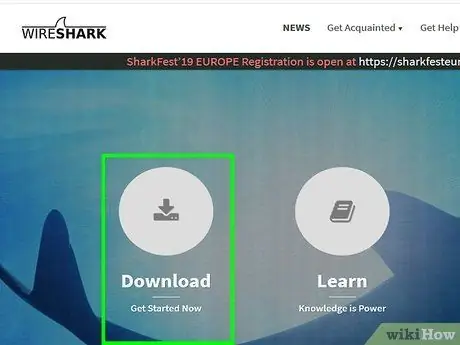

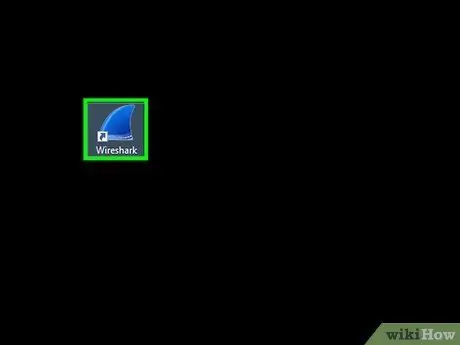

Etapa 2. Baixe e instale o Wireshark

O Wireshark é um utilitário gratuito para monitoramento de rede que pode ser baixado em Wirehark.org. Este programa está disponível para Windows, Mac e Linux. Você pode instalar o Wireshark facilmente. Basta seguir as instruções de instalação como faria em qualquer outro programa.

Não se esqueça de instalar o componente Tshark durante a instalação. Este componente é necessário para recuperar cookies em uma rede sem fio. Você também deve ter o "WinPcap" instalado

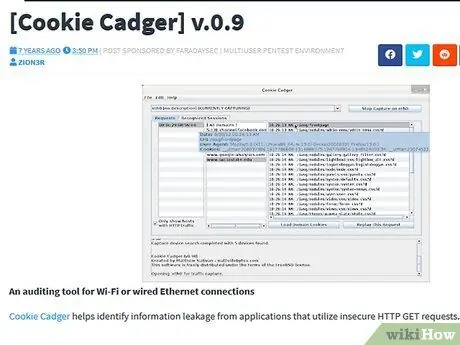

Etapa 3. Baixe o Cookie Cadger

Este é um programa Java que encontra e ignora os cookies enviados pela rede sem fio. Você não precisa instalar o Cookie Cadger. Este programa pode ser executado em todos os sistemas operacionais.

Você deve ter o Java 7 instalado para usar o Cookie Cadger. Baixe o Java em java.com/download. Veja Como instalar o Java para mais detalhes

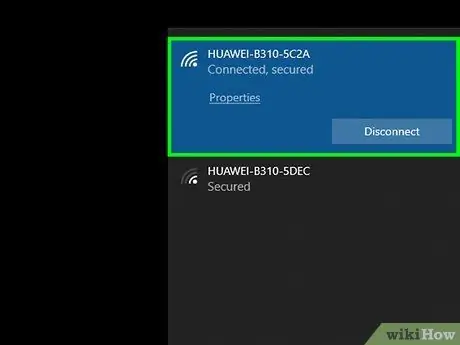

Etapa 4. Conecte-se à mesma rede sem fio que seu destino usa

Você deve estar conectado à mesma rede sem fio de seu destino. Portanto, sua posição deve ser próxima ao alvo.

Etapa 5. Execute o Wireshark

Você deve executar o Wireshark para que o Cookie Cadger funcione.

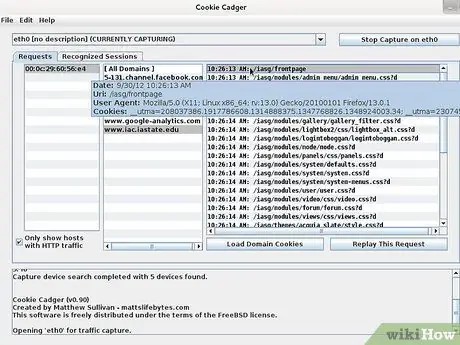

Etapa 6. Execute o Cookie Cadger e selecione seu adaptador sem fio

Selecione o adaptador conectado à rede sem fio no menu suspenso. Você verá um quadro-chave contendo alguns cookies inseguros de outras pessoas que usam a rede.

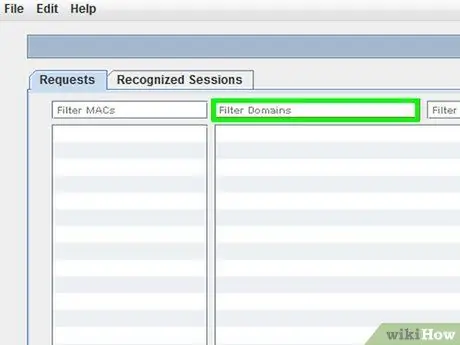

Etapa 7. Use o filtro de domínio para pesquisar cookies do Google

A lista de domínios encontrados por Cookie Cadger será exibida na segunda coluna. Procure domínios do Google, especificamente mail.google.com.

Lembre-se de que isso só funciona quando o destino não está usando https. Se a conexão for segura, você não conseguirá localizar os cookies

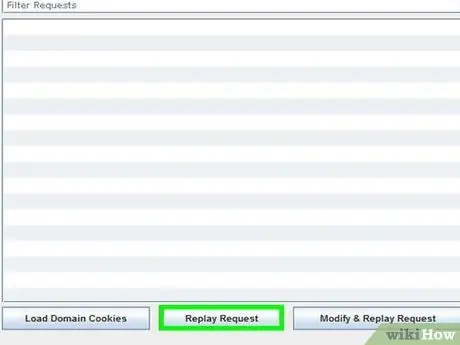

Etapa 8. Clique em "Repetir esta solicitação" quando encontrar o cookie do Gmail

O cookie será carregado em seu próprio navegador. O cookie certo o levará direto para a caixa de entrada do destinatário.

Quando o seu alvo se desconectar, você não poderá mais acessar o Gmail

Aviso

- Cuidado, muitos programas afirmam ser capazes de hackear contas do Gmail, mas na verdade são scams.

- O único objetivo deste artigo é fornecer conhecimento e conscientizar as pessoas sobre a segurança de suas contas.