- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:13.

- Última modificação 2025-01-23 12:43.

Este wikiHow ensina como hackear um login de computador Mac ou Windows e como usar o TeamViewer para controlar remotamente outro computador.

Etapa

Método 1 de 3: Ignorando o Login no Computador Windows

Etapa 1. Entenda o que vai acontecer

O Windows 10 não permite que você abuse da conta do Administrador como fazia nas versões anteriores do Windows. No entanto, você ainda pode visualizar arquivos e pastas em sua conta principal adicionando um novo usuário (que atua como um administrador) usando a unidade de instalação do Windows 10.

Você não pode alterar a senha usada pela conta principal, mas pode acessar, copiar e editar quase todos os arquivos da conta principal

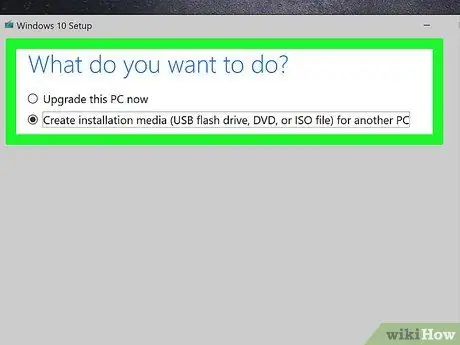

Etapa 2. Crie uma ferramenta de instalação do Windows 10

Prepare uma unidade flash vazia com capacidade mínima de 8 GB e faça o seguinte:

- Conecte a unidade flash ao computador.

- Visite a página de download do Windows 10.

- Clique Baixe ferramentas agora.

- Clique duas vezes na ferramenta que você acabou de baixar.

- Siga as instruções fornecidas na tela e certifique-se de que o disco flash seja usado como local de instalação.

- Mantenha a unidade flash conectada ao computador após a conclusão do processo de criação da conta.

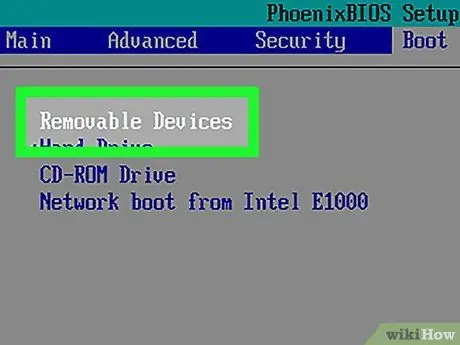

Etapa 3. Altere a ordem de inicialização do computador

Isso deve ser feito para que o computador funcione por meio de uma unidade flash, não a partir do disco rígido (disco rígido):

- Acesse o BIOS do computador.

- Procure a seção "Ordem de inicialização" na guia Bota ou Avançado.

- Selecione o nome do disco flash e pressione o botão + (ou "Up" conforme escrito na parte inferior ou direita da tela) até que a unidade flash esteja no topo da lista.

- Salve as alterações e saia do BIOS usando as teclas listadas na parte inferior ou direita da tela.

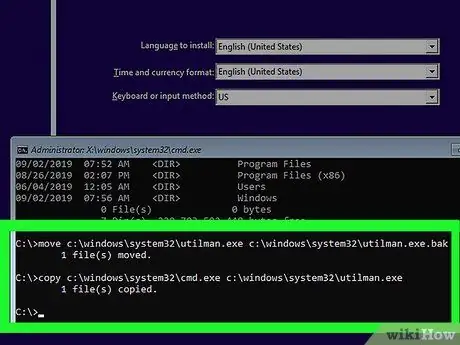

Etapa 4. Execute o prompt de comando

Na tela de configuração, pressione Shift + F10. Uma janela de prompt de comando será aberta.

Etapa 5. Substitua o Gerenciador de Utilitários pelo Prompt de Comando

O Gerenciador de utilitários é um serviço cujo ícone está na tela de bloqueio. Depois de substituir o Gerenciador de utilitários pelo Prompt de comando, você pode agir como um administrador sem fazer login. Como fazer isso:

- Digite move c: / windows / system32 / utilman.exe c: / windows / system32 / utilman.exe.bak no prompt de comando.

- Pressione a tecla Enter.

- Digite copy c: / windows / system32 / cmd.exe c: / windows / system32 / utilman.exe no prompt de comando.

- Pressione a tecla Enter.

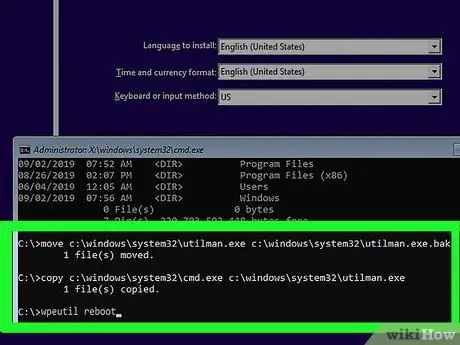

Etapa 6. Reinicie o computador

Digite wpeutil reboot no prompt de comando e pressione Enter. Neste ponto, você precisará desconectar a mídia de instalação do computador para que o Windows possa reiniciar na tela de logon em vez de retornar à configuração da instalação.

Se o Windows inicializar na configuração da instalação, mas você não teve tempo de remover a unidade flash, remova a unidade flash e pressione (ou mantenha pressionado) o botão liga / desliga no gabinete do computador

Etapa 7. Execute o Prompt de Comando

Quando a tela de bloqueio for carregada, clique no ícone "Gerenciador de utilitários", que é um botão com uma seta apontando para baixo no meio. Ele está no canto inferior direito da tela. Isso abrirá uma janela do prompt de comando.

Se o Gerenciador de utilitários não foi substituído pelo Prompt de comando na etapa anterior, você abrirá o Gerenciador de utilitários ao clicar no ícone

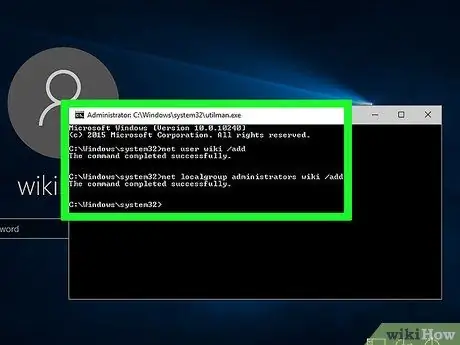

Etapa 8. Crie um novo usuário

Faça o seguinte após abrir o Prompt de Comando:

- Digite o nome de usuário da rede / adicionar. Substitua as palavras "nome" pelo nome de usuário que você deseja.

- Pressione a tecla Enter.

- Digite net localgroup administrators name / add. Substitua "nome" pelo nome de usuário recém-criado.

- Pressione a tecla Enter.

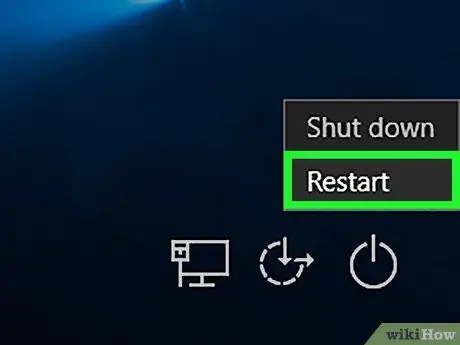

Etapa 9. Reinicie o computador

Clique no ícone Poder

então clique Reiniciar quando solicitado. O computador será reiniciado pela última vez. Após este processo, você pode fazer login com a conta de administrador recém-criada.

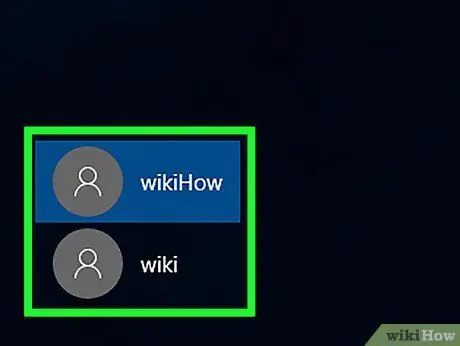

Etapa 10. Faça login com o novo usuário

Se o Windows foi reiniciado, use a conta recém-criada para fazer login. Como fazer isso:

- Selecione o novo nome de usuário na parte inferior esquerda da tela.

- Clique Entrar.

- Aguarde até que o Windows conclua a configuração da nova conta de usuário.

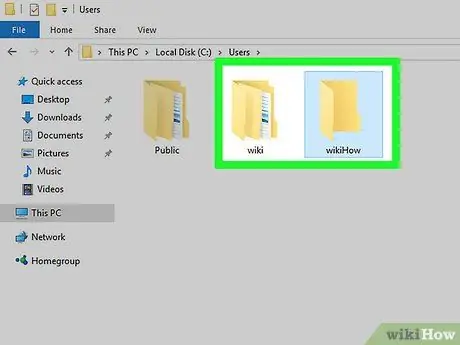

Etapa 11. Observe os arquivos na conta principal

Faça o seguinte para ver todos os arquivos e pastas na conta de usuário principal:

-

Abra o Explorador de Arquivos

File_Explorer_Icon . Você também pode pressionar a tecla Win + E.

- Role a tela para cima e clique em Este PC na coluna da esquerda.

- Clique duas vezes no disco rígido do computador.

- Clique duas vezes na pasta Comercial.

- Clique duas vezes na pasta do usuário da conta principal.

- Clique Prosseguir quando solicitado, aguarde o carregamento da pasta do usuário.

- Navegue pelos arquivos e pastas do usuário conforme necessário.

Método 2 de 3: Ignorando o login no computador Mac

Etapa 1. Compreenda as limitações

Embora você possa usar este método para ignorar logins em quase todos os computadores Mac, alguns usuários podem ter habilitado o FileVault e / ou senhas de firmware. Se isso acontecer, você não conseguirá hackear seu Mac se não souber a senha.

Lembre-se de que o usuário do Mac saberá se alguém está acessando o computador porque a senha foi alterada

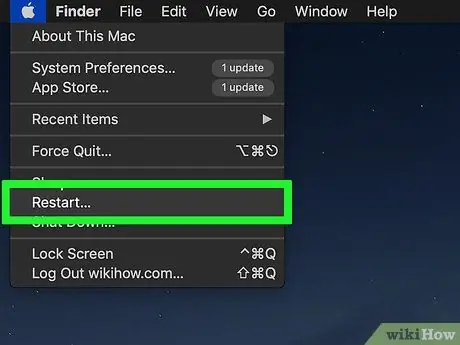

Etapa 2. Reinicie o computador Mac

Clique Reiniciar localizado na parte inferior da tela de login.

-

Quando você estiver conectado ao seu Mac, clique no menu maçã

Macapple1 clique Reiniciar…, então clique Reiniciar quando solicitado.

Etapa 3. Pressione e segure Command + R.

Faça isso assim que clicar Reiniciar.

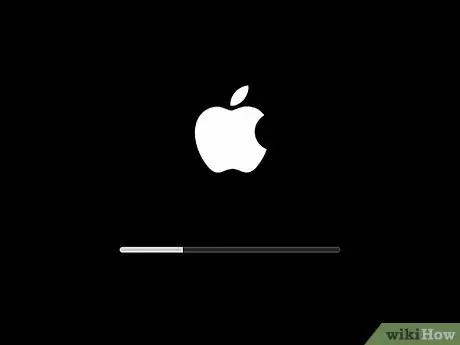

Etapa 4. Solte os dois botões quando o logotipo da Apple aparecer

O Mac será inicializado no menu de recuperação.

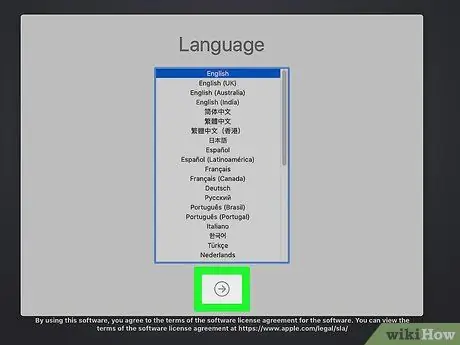

Etapa 5. Clique em → localizado na parte inferior da tela

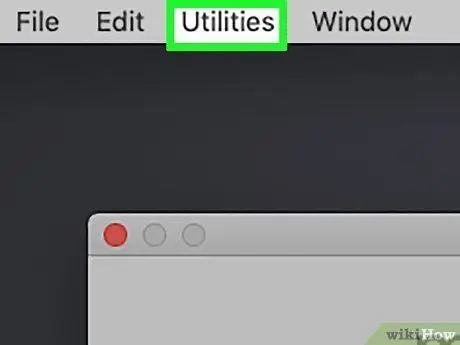

Etapa 6. Clique no menu Utilitários na parte superior da tela

Um menu suspenso será exibido.

Etapa 7. Clique em Terminal no menu suspenso

Uma janela do Terminal será aberta.

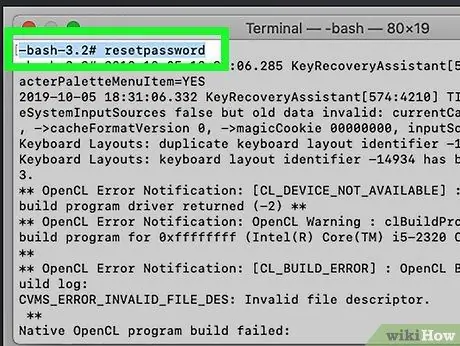

Etapa 8. Digite o comando para redefinir a senha

Faça isso digitando resetpassword e pressionando Return. O comando Terminal será executado e uma página de redefinição de senha será aberta em segundo plano.

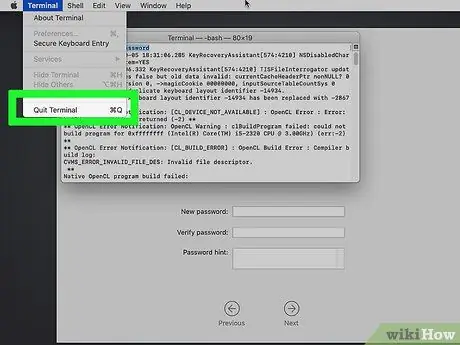

Etapa 9. Feche o Terminal

Se a página de redefinição de senha estiver aberta em segundo plano, clique no botão redondo vermelho no canto superior esquerdo da janela do Terminal.

Etapa 10. Selecione o usuário desejado

Clique no nome da conta de usuário que deseja hackear e clique em Próximo na parte inferior da janela.

Etapa 11. Crie uma nova senha

Preencha os campos abaixo:

- Nova senha - digite uma nova senha.

- Verificar senha - Digite a senha novamente.

- Dica de senha - Adicione uma dica para a senha.

Etapa 12. Clique em Avançar na parte inferior da tela

Etapa 13. Clique em Reiniciar

Essa opção está na parte inferior da tela. Clicar nele irá reiniciar o seu Mac e voltará à tela de login quando o processo for concluído.

Etapa 14. Use a nova senha para fazer o login

Na caixa de senha sob o usuário selecionado, digite uma nova senha e pressione Retornar.

Etapa 15. Clique em Continuar o login quando solicitado

Isso permitirá que você continue fazendo login sem ter que configurar um novo Keychain.

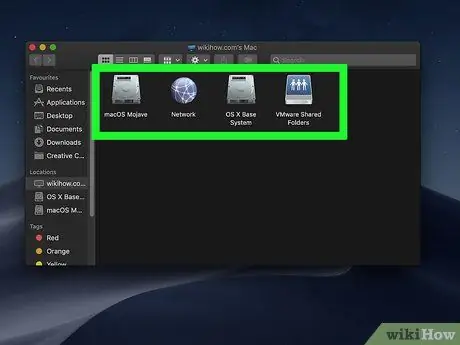

Etapa 16. Navegue pelo conteúdo do computador Mac conforme necessário

Como você está em uma conta de usuário, não terá restrições, desde que a conta tenha direitos de administrador.

Observe que a última senha usada pelo usuário será substituída pela nova senha. Portanto, o usuário que você invadiu não poderá fazer login em seu computador usando as credenciais antigas

Método 3 de 3: hackear computador remotamente com o TeamViewer

Etapa 1. Entenda como esse método funciona

Se você puder acessar o computador de destino em algumas horas e quiser acessá-lo remotamente enquanto o computador estiver ligado, você pode usar o TeamViewer para fazer isso.

- Lembre-se de que você deve realmente acessar fisicamente o computador para usar este método.

- Se você pode acessar fisicamente o computador, mas não sabe a senha, use o método para ignorar o logon em um computador Mac ou Windows descrito acima.

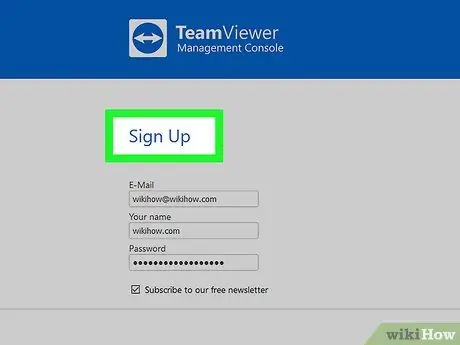

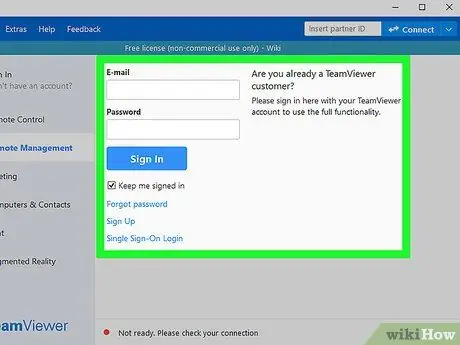

Etapa 2. Crie uma conta TeamViewer

Isso deve ser feito para que você possa ativar uma série de recursos no computador de destino:

- Execute um navegador da web em seu computador e visite

- Clique CONECTE-SE.

- Role a tela para baixo e clique em Inscrever-se no canto esquerdo inferior.

-

Digite seu endereço de e-mail desejado (e-mail), nome e senha no lado esquerdo da página.

Para fazer esta etapa, recomendamos que você use um novo endereço de e-mail que não pareça estar relacionado a você

- Marque a caixa "Não sou um robô".

- Clique Inscrever-se.

- Verifique seu endereço de e-mail. Veja como: abra o e-mail, clique no e-mail enviado pelo TeamViewer e, em seguida, clique no link longo no meio do corpo do e-mail.

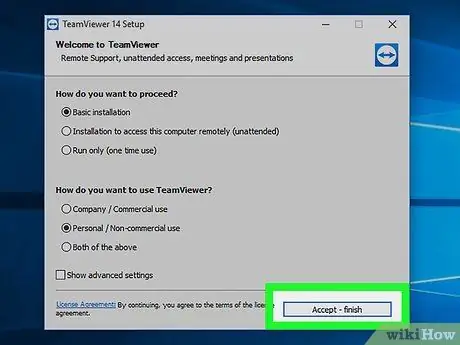

Etapa 3. Instale o TeamViewer em ambos os computadores

Execute um navegador da web em cada computador e visite https://www.teamviewer.us/downloads/. Em seguida clique Baixe Agora, clique duas vezes no arquivo recém-baixado e faça o seguinte:

- Windows - Marque as caixas "Instalação para acessar este computador remotamente" e "Uso pessoal / não comercial". Desmarque a caixa "Mostrar configurações avançadas" se necessário. Em seguida clique Aceitar - terminar e clique sim quando solicitado.

- Mac - clique duas vezes no ícone quadrado no centro da janela do TeamViewer e siga as instruções na tela. Se você não souber a senha, será necessário redefinir a senha do Mac primeiro, pois será solicitado que você insira a senha durante o processo de instalação.

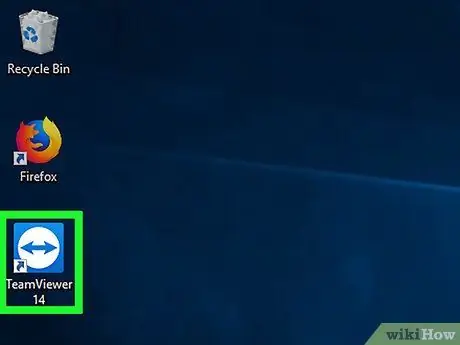

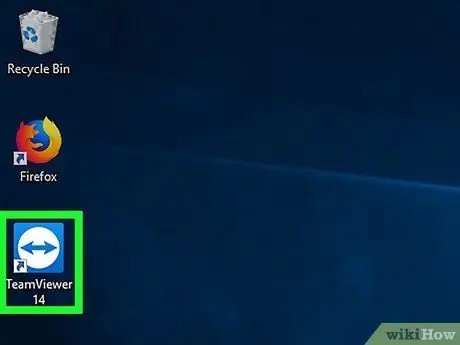

Etapa 4. Execute o TeamViewer em seu computador

Faça isso clicando duas vezes no ícone azul e branco do aplicativo TeamViewer.

Etapa 5. Configure o TeamViewer

Como fazer isso:

- Feche a janela "Configuração autônoma" quando solicitado clicando em Cancelar.

- Se possível, clique no botão Tente agora no topo da janela.

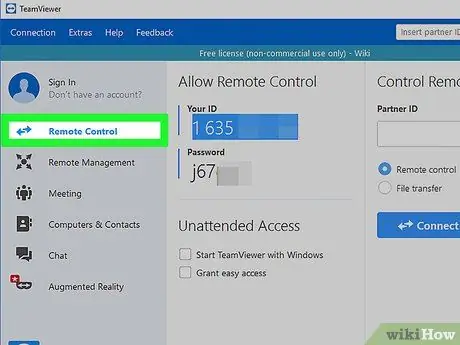

Etapa 6. Marque a caixa "Controle remoto" no lado direito da janela

Isso permitirá que você use o computador para acessar o computador de destino posteriormente.

Etapa 7. Execute o TeamViewer no computador de destino

Faça isso clicando duas vezes no ícone TeamViewer.

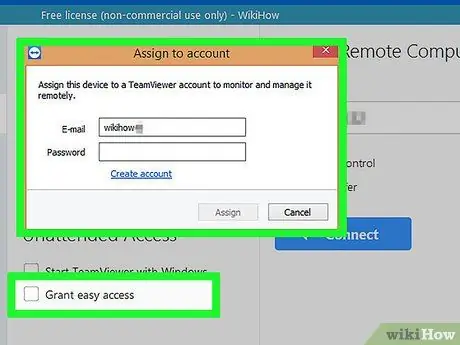

Etapa 8. Defina o TeamViewer no computador de destino para que ele possa ser acessado

No título "Acesso não supervisionado", faça o seguinte:

- Marque a caixa "Iniciar TeamViewer".

- Marque a caixa "Atribuir ao dispositivo".

- Digite seu endereço de e-mail e senha quando solicitado e clique em Atribuir.

- Marque a caixa "Conceder acesso fácil".

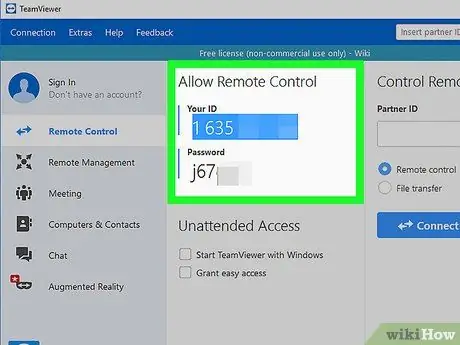

Etapa 9. Verifique o ID e a senha do computador de destino

No lado esquerdo da janela TeamViewer do seu computador, uma confusão de números e caracteres de "ID" ou "Senhas" são listados. Você deve saber essas duas informações de login para acessar o computador de destino.

Etapa 10. Acesse o computador de destino a partir do seu computador

Digite a ID do computador de destino na caixa de texto "ID do parceiro" e clique em CONECTAR, digite a senha quando solicitado e clique em Entrar. Ao fazer isso, você poderá acessar o computador de destino remotamente a qualquer momento.

- Você também pode controlar outros computadores, o que permite mover arquivos e pastas, desligar computadores e muito mais.

- Como o computador de destino está configurado para permitir que você faça login a qualquer momento, você não precisará mais acessar fisicamente o computador depois de instalar e configurar o TeamViewer.