- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:33.

- Última modificação 2025-01-23 12:43.

A melhor maneira de garantir que seu banco de dados esteja protegido contra ataques de hackers é pensar como um hacker. Se você é um hacker, que tipo de informação está procurando? Como obter essa informação? Existem diferentes tipos de bancos de dados e diferentes maneiras de hackea-los, mas a maioria dos hackers tentará encontrar a senha root ou executar exploits de banco de dados conhecidos. Você pode hackear bancos de dados se estiver familiarizado com as instruções SQL e compreender os fundamentos do banco de dados.

Etapa

Método 1 de 3: Usando SQL Injection

Etapa 1. Encontre vulnerabilidades de banco de dados

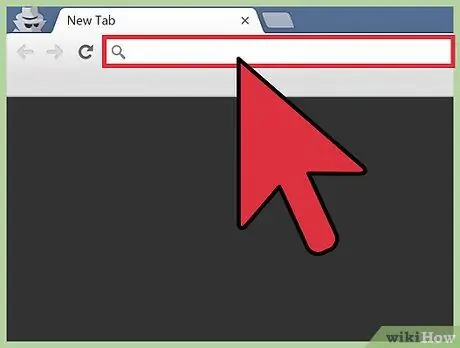

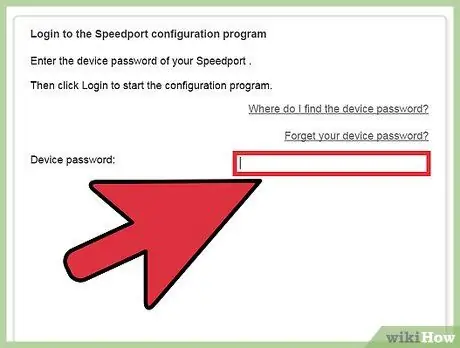

Você deve compreender as instruções do banco de dados para poder usar este método. Vá para a tela de login do banco de dados da web em seu navegador e digite '(aspas simples) na caixa de nome de usuário. Clique em “Login”. Se você vir uma mensagem de erro que diz “Exceção de SQL: string entre aspas não terminada corretamente” ou “caractere inválido”, significa que o banco de dados está vulnerável a SQL.

Etapa 2. Encontre o número de colunas

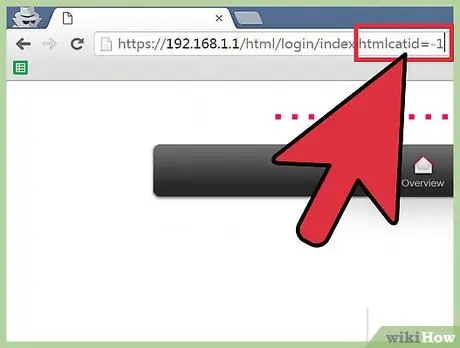

Retorne à página de login do banco de dados (ou qualquer outra URL que termine em “id =” ou “catid =”) e clique na caixa de endereço do navegador. No final do URL, pressione a barra de espaço e digite

pedido por 1

e pressione Enter. Aumente o número para 2 e pressione Enter. Continue adicionando números até obter uma mensagem de erro. O número da coluna é, na verdade, o número inserido antes do número que gerou a mensagem de erro.

Etapa 3. Encontre a coluna que aceita a solicitação (consulta)

No final do URL na caixa de endereço do navegador, altere

catid = 1

ou

id = 1

Torna-se

catid = -1

ou

id = -1

. Pressione a barra de espaço e digite

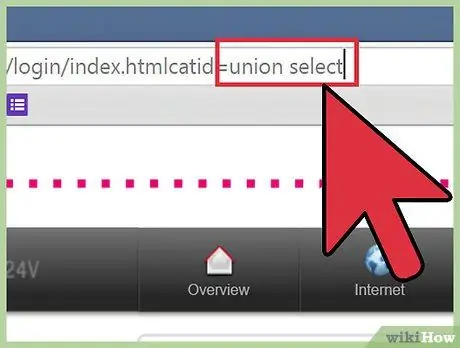

seleção de união 1, 2, 3, 4, 5, 6

(se houver 6 colunas). Os números devem ser ordenados até o número total de colunas, e cada número separado por uma vírgula. Pressione Enter e você verá os números de cada coluna que aceitou a inscrição.

Etapa 4. Insira a instrução SQL na coluna

Por exemplo, se você quiser saber quem é o usuário atual e colocar a injeção na coluna 2, remova todo o texto da URL após id = 1 e pressione a barra de espaço. Depois disso, tik

union select 1, concat (user ()), 3, 4, 5, 6--

. Pressione Enter e você verá o nome de usuário do banco de dados atual na tela. Use a instrução SQL desejada para retornar informações, como uma lista de nomes de usuários e senhas para hackear.

Método 2 de 3: hackeando a senha raiz do banco de dados

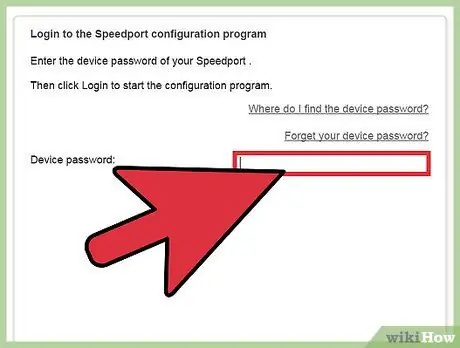

Etapa 1. Tente fazer login como root com a senha inicial (padrão)

Alguns bancos de dados não têm uma senha raiz (admin) inicial, portanto, você pode limpar a caixa de senha. Alguns bancos de dados possuem senhas iniciais que podem ser obtidas facilmente pesquisando o fórum de serviço de assistência técnica do banco de dados.

Etapa 2. Tente uma senha comumente usada

Se o administrador bloquear a conta com uma senha (provavelmente), tente a combinação usual de nome de usuário / senha. Alguns hackers publicam listas de senhas em meios públicos que eles invadem usando ferramentas de auditoria. Experimente diferentes combinações de nome de usuário e senha.

- Um site confiável que possui uma lista de senhas associadas é

- Tentar uma senha por vez pode levar algum tempo, mas vale a pena tentar antes de recorrer a métodos mais drásticos.

Etapa 3. Use ferramentas de auditoria

Você pode usar vários dispositivos para tentar milhares de combinações de palavras no dicionário e letras / números / símbolos de força bruta até que a senha seja quebrada.

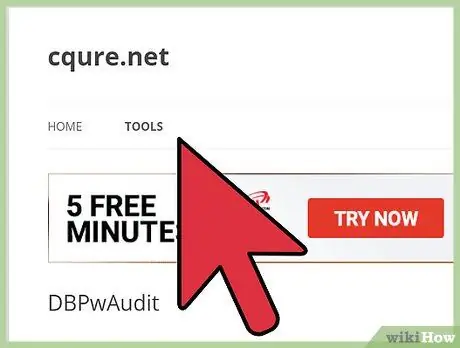

-

Ferramentas como DBPwAudit (para Oracle, MySQL, MS-SQL e DB2) e Access Passview (para MS Access) são ferramentas populares de auditoria de senha e podem ser usadas para a maioria dos bancos de dados. Você também pode pesquisar as ferramentas de auditoria de senha mais recentes específicas para seu banco de dados por meio do Google. Por exemplo, tente pesquisar

ferramenta de auditoria de senha oracle db

- se você quiser hackear o banco de dados Oracle.

- Se você tiver uma conta no servidor que hospeda o banco de dados, poderá executar um programa cracker de hash, como John the Ripper, no arquivo de senha do banco de dados. A localização do arquivo hash depende do banco de dados associado.

- Baixe programas apenas de sites confiáveis. Pesquise o dispositivo cuidadosamente antes de usar.

Método 3 de 3: executando a exploração do banco de dados

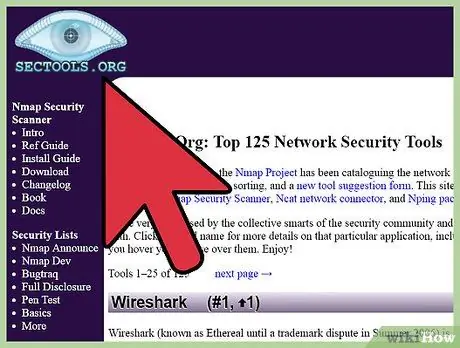

Etapa 1. Encontre um exploit para executar

Secttools.org tem documentado ferramentas de segurança (incluindo exploits) por mais de 10 anos. Essas ferramentas geralmente são confiáveis e amplamente utilizadas por administradores de sistema em todo o mundo para testes de sistemas de segurança. Consulte o banco de dados “Exploração” neste site ou em outros sites confiáveis em busca de ferramentas ou outros arquivos de texto que o ajudem a explorar os pontos fracos do sistema de segurança do banco de dados.

- Outro site que documenta exploits é www.exploit-db.com. Visite o site e clique no link Pesquisar e, em seguida, pesquise o tipo de banco de dados que deseja hackear (por exemplo, “oracle”). Digite o código Captcha na caixa fornecida e faça uma pesquisa.

- Certifique-se de pesquisar quaisquer exploits que deseja tentar descobrir como contornar quaisquer problemas que possam ocorrer.

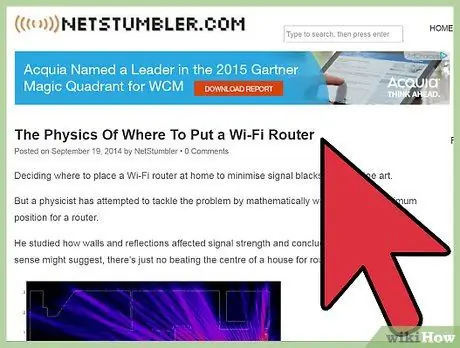

Etapa 2. Encontre redes vulneráveis usando o wardriving

Wardriving é dirigir (ou andar de bicicleta ou caminhar) em uma área enquanto executa uma ferramenta de varredura de rede (como NetStumbler ou Kismet) para procurar redes com segurança fraca. Este método é tecnicamente ilegal.

Etapa 3. Use explorações de banco de dados de redes de segurança fracas

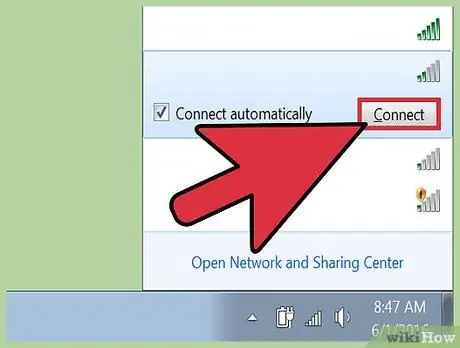

Se você estiver fazendo algo que não deveria, é melhor não fazer em sua rede privada. Use a rede sem fio aberta encontrada durante o wardrive e execute os exploits que foram pesquisados e selecionados.

Pontas

- Sempre mantenha os dados confidenciais atrás de um firewall.

- Certifique-se de proteger a rede sem fio com uma senha para que os wardrivers não possam usar sua rede doméstica para executar o exploit.

- Peça dicas de outros hackers. Às vezes, a melhor ciência do hacking não é divulgada na internet.

Aviso

- Compreenda as leis e as consequências da pirataria em seu país.

- Nunca tente obter acesso ilegal a máquinas de sua própria rede.

- Obter acesso a um banco de dados que não é seu é ilegal.