- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:13.

- Última modificação 2025-01-23 12:43.

Você quer testar a segurança da sua rede? Se no passado precisávamos de um sistema operacional como Windows ou Linux com uma placa de rede sem fio específica para escanear e hackear redes sem fio, agora podemos simplesmente usar dispositivos Android. Esta ferramenta está disponível gratuitamente, desde que o seu dispositivo seja compatível. Para observar que hackear o roteador sem permissão é ilegal. Você deve seguir estas etapas para testar a segurança de sua rede. Veja a Etapa 1 abaixo para descobrir como.

Etapa

Método 1 de 2: roteador WEP

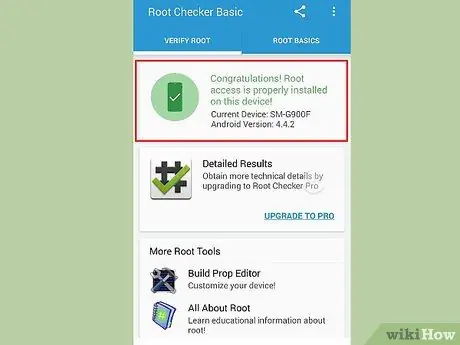

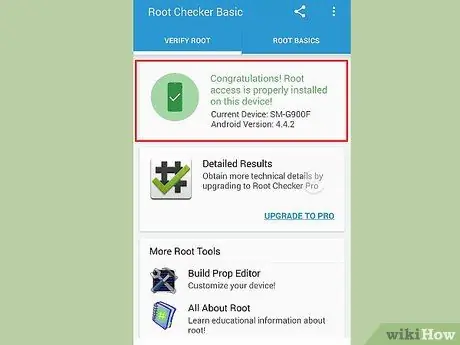

Etapa 1. Root - é um dispositivo compatível. Nem todo telefone ou tablet Android pode hackear WPS PIN. Este dispositivo deve ter um chipset wireless Broadcom bcm4329 ou bcm4330 e deve ter acesso root. O Cyanogen ROM provou ser o mais atualizado para isso. Alguns dos dispositivos que são compatíveis incluem:

- Nexus 7

- Galaxy S1 / S2 / S3 / S4 / S5

- Galaxy y

- Nexus One

- Desire HD

- Micromax A67

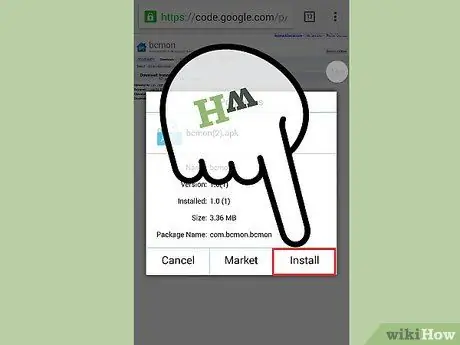

Etapa 2. Baixe e instale o bcmon

Este aplicativo ativa o Modo Monitor no chipset Broadcom, que é essencial para hacking de PIN. O arquivo APK do bcmon está disponível gratuitamente na página do bcmon no site do Google Code.

Para instalar o arquivo APK, você deve permitir a instalação de fontes desconhecidas no menu Segurança. Consulte a Etapa 2 deste artigo para obter mais detalhes

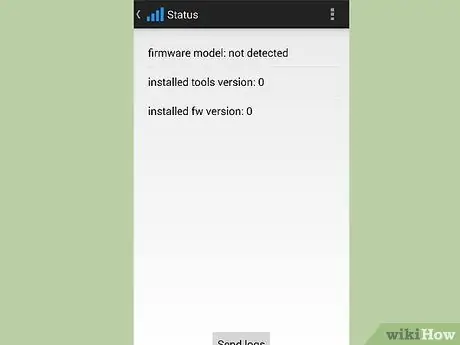

Etapa 3. Execute o bcmon

Depois de instalar o arquivo APK, execute o aplicativo. Instale o firmware e os dispositivos auxiliares, se solicitado. Toque na opção Ativar modo de monitor. Se o aplicativo travar repentinamente, abra-o e tente novamente. Se ainda falhar na terceira vez, é provável que seu dispositivo não seja compatível.

O seu dispositivo deve ter root para poder executar o bcmon

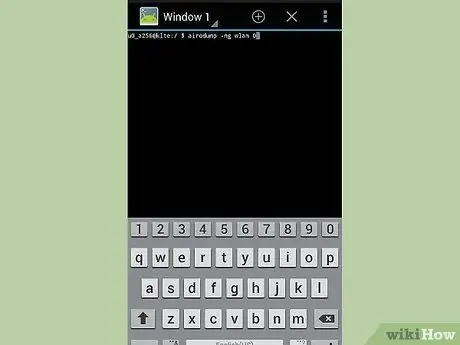

Etapa 4. Toque em Executar terminal bcmon

Isso iniciará um terminal semelhante à maioria dos terminais Linux. Digite airodump-ng e toque na tecla “Enter”. O airdump será carregado e você será levado de volta ao Prompt de Comando. Digite airodump-ng wlan0 e toque na tecla “Enter”.

Etapa 5. Especifique o ponto de acesso que deseja hackear

Você verá uma lista de pontos de acesso disponíveis. Você deve selecionar um ponto de acesso que usa criptografia WEP.

Etapa 6. Anote o endereço MAC que aparece

Este é o endereço MAC do roteador. Certifique-se de anotar o endereço correto se houver vários roteadores listados. Anote este endereço MAC.

Observe também o canal do transmissor deste ponto de acesso

Etapa 7. Inicie a varredura de canais

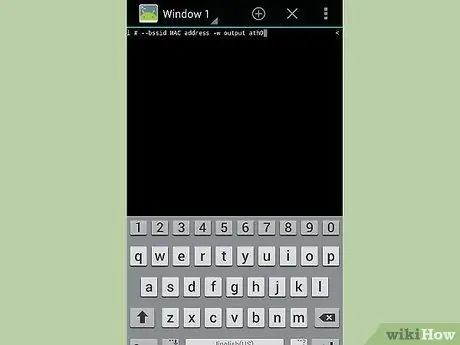

Você deve coletar informações deste ponto de acesso por várias horas antes de tentar quebrar a senha. Digite airodump-ng -c channel # --bssid endereço MAC -w output ath0 e toque em "Enter". O Airodump começará a digitalizar. Você pode deixar o dispositivo escanear temporariamente as informações. Certifique-se de conectá-lo a um carregador para que não fique sem bateria.

- Substitua o canal # pelo número do canal de transmissão do ponto de acesso (por exemplo, 6).

- Substitua o endereço MAC pelo endereço MAC do roteador (por exemplo, 00: 0a: 95: 9d: 68: 16).

- Continue a varredura até chegar a pelo menos 20.000-30.000 pacotes.

Etapa 8. Hackear a senha

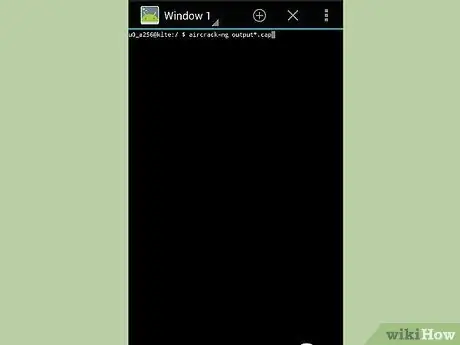

Assim que tiver o número apropriado de pacotes, você pode tentar invadir a senha. Retorne ao Terminal e digite aircrack-ng output *.cap e toque em "Enter".

Etapa 9. Anote a senha hexadecimal quando terminar

Assim que o processo de hacking for concluído (o que pode levar várias horas), o Key Found! aparece, seguido por uma chave na forma hexadecimal. Certifique-se de que o valor de probabilidade seja 100%. Caso contrário, a chave não funcionará.

Ao inserir a chave, insira-a sem o sinal ":". Por exemplo, para a chave 12: 34: 56: 78: 90, digite 1234567890

Método 2 de 2: Roteador WPA2 WPS

Etapa 1. Root - é um dispositivo compatível. Nem todo telefone ou tablet Android pode hackear o PIN WPS. Este dispositivo deve ter um chipset wireless Broadcom bcm4329 ou bcm4330 e deve ter acesso root. O Cyanogen ROM provou ser o mais atualizado para isso. Alguns dos dispositivos que são compatíveis incluem:

- Nexus 7

- Galaxy Ace / S1 / S2 / S3

- Nexus One

- Desire HD

Etapa 2. Baixe e instale o bcmon

Este aplicativo ativa o Modo Monitor no chipset Broadcom, que é essencial para hacking de PIN. O arquivo APK do bcmon está disponível gratuitamente na página do bcmon no site do Google Code.

Para instalar o arquivo APK, você deve permitir a instalação de fontes desconhecidas no menu Segurança. Consulte a Etapa 2 deste artigo para obter mais detalhes

Etapa 3. Execute o bcmon

Depois que o arquivo APK estiver instalado, execute o aplicativo. Instale o firmware (firmware) e as ferramentas, se solicitado. Toque na opção Ativar modo de monitor. Se o aplicativo travar repentinamente, abra-o e tente novamente. Se ainda falhar na terceira vez, é provável que seu dispositivo não seja compatível.

O seu dispositivo deve ter root para poder executar o bcmon

Etapa 4. Baixe e instale o Reaver

Reaver é um programa desenvolvido para hackear PINs WPS recuperando senhas WPA2. O arquivo APK Reaver pode ser baixado do tópico do desenvolvedor no fórum XDA-Developers.

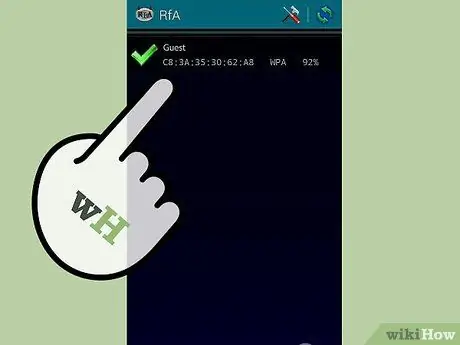

Etapa 5. Execute Reaver

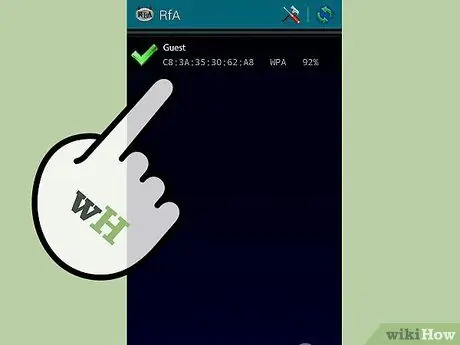

Toque no ícone Reaver para Android na lista de aplicativos. Depois de confirmar que você não o está usando para fins ilegais, o Reaver fará uma varredura em busca de pontos de acesso disponíveis. Toque no ponto de acesso que deseja hackear.

- Pode ser necessário confirmar o modo Monitor antes de continuar. Bcmon será aberto novamente se isso acontecer.

- O ponto de acesso selecionado deve ser capaz de aceitar a autenticação WPS. Nem todos os roteadores (roteadores) podem fazer isso.

Etapa 6. Verifique novamente as configurações do seu telefone

Na maioria dos casos, você pode deixar as configurações padrão. Certifique-se de que a caixa Configurações avançadas automáticas esteja marcada.

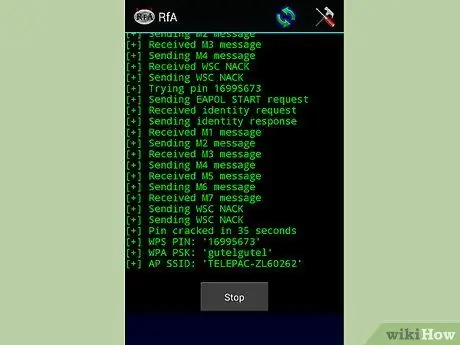

Etapa 7. Inicie o processo de hacking

Toque no botão Iniciar ataque na parte inferior do menu Configurações do Reaver. O monitor será aberto e você verá os resultados do processo em andamento exibidos.